Jak oszuści kradną pieniądze z kont

Uczą się klienci, ale i … przestępcy. Wciąż padamy ofiarami przekrętów „na wnuczka”, nabieramy się na dzwoniących rzekomych pracowników banku i przekazujemy PIN-y, kody BLIK i nasze dane. Efekt? Miliony złotych skradzionych z naszych kont. 2021-09-03-

Jak uchronić się przed przestępcami i nie stracić oszczędności?

-

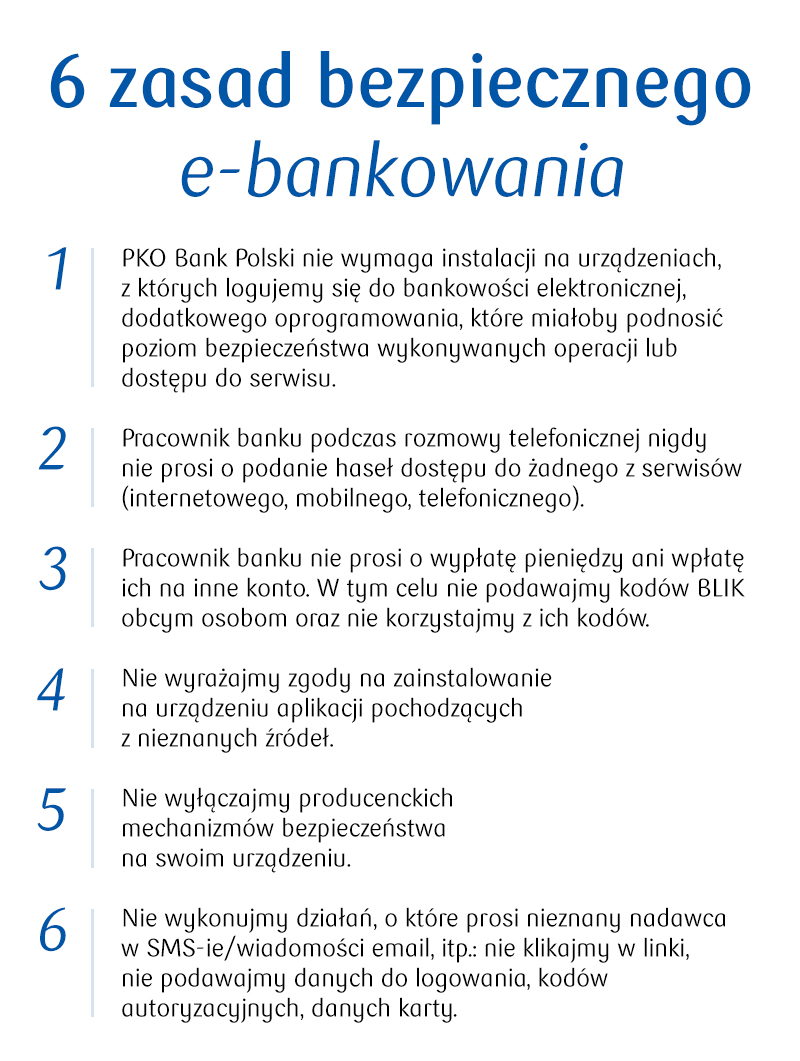

Poznaj 10 zasad bezpiecznego korzystania z e-bankowości.

-

Uważaj na fałszywe linki, pishing, nietypowe prośby o przelew czy podejrzane telefony.

Jak wynika z danych Komendy Głównej Policji, w 2020 roku odnotowano łącznie 6,7 tys. przestępstw sklasyfikowanych jako oszustwa dotyczące e-bankowości lub phishingu. Dla porównania rok wcześniej takich przestępstwo odnotowano 6,3 tys., a w 2018 roku – 3,6 tys.

Ale nie tylko tam padamy ofiarami przestępstw. W realu również jesteśmy na nie również narażeni. Niebezpieczne telefony i „przekręty na wnuczka” wciąż działają.

Nieświadoma Nadia, Bojaźliwy Błażej i Rezolutny Ryszard

Według badania użytkowników systemów bankowości elektronicznej w Polsce, które przeprowadzili naukowcy z Politechniki Wrocławskiej, można wyróżnić trzy archetypy klientów:

- Bojaźliwy Błażej (10 proc. badanych reprezentuje postawę charakterystyczną dla tego archetypu),

- Rezolutny Ryszard (45 proc. badanych),

- Nieświadoma Nadia (45 proc.).

Typ Bojaźliwy Błażej to wcale nie jest starszy człowiek – opowiada dr Wojciech Wodo. – Użytkownicy zakwalifikowani do tej grupy charakteryzują się paranoicznym lękiem przed utratą pieniędzy, atakiem i są na tym punkcie przewrażliwieni. Zapewne wynika to z faktu braku odpowiedniej wiedzy w tej dziedzinie. Bojaźliwy Błażej woli robić zakupy za gotówkę, aby minimalizować ryzyko, ale jednocześnie nie chce być odcięty od świata i chciałby kupować on-line. Dlatego trzeba mu zapewnić rozwiązania, które go uspokoją, dadzą poczucie bezpieczeństwa – wyjaśnia naukowiec.

Rezolutny Ryszard to osoba, która przoduje, jeśli chodzi o wiedzę i zrozumienie pewnych technologii. Czuje się swobodnie i bezpiecznie w internecie. Jest świadomy swoich działań w sieci i je kontroluje. Potrafi zrezygnować z podejmowania pewnych działań on-line, ale to wynika z jego wiedzy, a nie strachu.

Najbardziej narażona na ataki w sieci, czyli utratę kontroli nad swoim kontem, jest Nieświadoma Nadia. W tej grupie znalazły się osoby, które chcą korzystać z usług bankowości elektronicznej, robić zakupy przez internet, ale nie interesuje ich bezpieczeństwo. Nie mają żadnej wiedzy (bądź znikomą) na ten temat, i co ważniejsze, nie odczuwają potrzeby jej zdobycia.

– To ludzie, którzy chcą otrzymać wszystko tu i teraz, bez wprowadzania skomplikowanych systemów dotyczących bezpieczeństwa. Chcą zrobić przelew, wejść na konto, zrobić zakupy i nie interesuje ich ani bezpieczeństwo, ani procedury. Liczą na to, że to zajmujący się ich produktami odpowiednio je zabezpieczą – zaznacza dr Wojciech Wodo.

Przestępcy działają z zaskoczenia

Niezwracanie uwagi na podstawowe zasady bezpieczeństwa w sieci może mieć katastrofalne skutki dla naszych finansów.

Jednym ze sposobów jest phishing, czyli próby wyłudzenia danych za pomocą fałszywej korespondencji. Rzadziej spotykanymi metodami są vishing (wyłudzanie danych w trakcie rozmowy telefonicznej) oraz smishing (wyłudzanie danych za pomocą SMS-ów). Na czym dokładnie polegają?

W przypadku phishingu przestępcy wysyłają np. maila z prośbą o aktualizację danych użytkownika, niezbędną dla właściwego działania systemu bankowego. W liście załączają link kierujący do strony łudząco podobnej do strony banku. Próba zalogowania się do serwisu jest równoznaczna z pozyskiwaniem przez przestępców loginów i haseł, które mogą wykorzystać do opróżnienia bankowego konta.

Bywa, że oszuści dzwonią do klientów, podając się za pracowników banku i prosząc w trakcie rozmowy o podanie loginu oraz hasła do bankowości internetowej, a potem kodu SMS. Wykorzystują te informacje do zmiany numeru telefonu niezbędnego do autoryzacji transakcji. W efekcie kody SMS trafiają na telefon przestępcy i może on wyczyścić konto z pieniędzy. To właśnie vishing. Czujność osłabia w tym przypadku magia autorytetu pracownika poważnej instytucji finansowej, który dzwoni w sprawie kluczowej dla naszych pieniędzy. Pretekst do ich podania może być różny, np. awaria systemów, prowadzone przez policję śledztwo czy zagrożenie utratą pieniędzy lub danych poufnych.

Zdarza się również (mowa o smishingu), że przestępcy wysyłają wiadomości SMS zawierające prośbę o podanie informacji lub wykonanie przelewu, np. w związku z przebudową serwisu transakcyjnego.

Cyberprzestępcy podszywają się również pod firmy i wysyłają maile z informacją, że np. zalegamy z opłatą za jakąś przesyłkę albo usługę. Bojąc się konsekwencji wynikających z nieuregulowania płatności, otwieramy taki załącznik, co może skutkować zainfekowaniem sprzętu. Inną metodą stosowaną przez cyberprzestępców jest wysyłanie zainfekowanych dokumentów, które mogą wzbudzić naszą ciekawość. Może to być chociażby lista płac, zdjęcie, na którym rzekomo jesteśmy albo jakiś poufny dokument.

- Zastanówmy się, czy dany e-mail w ogóle powinien trafić do nas.

- Zanim otworzymy fakturę, pomyślmy czy na pewno zalegamy z jakąś opłatą.

- Zawsze sprawdzajmy adres nadawcy.

- Sprawdźmy rozszerzenie załącznika. Jeśli wygląda on np. tak: faktura_pdf.exe, to nie jest wcale plikiem pdf, a programem, który zainstaluje się na naszym sprzęcie.

- Zwróćmy też uwagę, czy w wiadomości nie ma błędów językowych i czy jest ona skierowana bezpośrednio do nas.

Fałszywe linki, na BLIKA i skimming

W ostatnich miesiącach coraz częściej słychać też o oszustwach z fałszywymi linkami do dokonywania płatności. Oszuści atakują głównie użytkowników serwisów z ogłoszeniami. Podają się na przykład za potencjalnie zainteresowanych zakupem, ale w chwili finalizowania transakcji podstawiają sprzedającemu link kierujący do podrobionej bramki płatniczej. Wcześniej oszuści wystawiali fałszywe przedmioty wcielając się w rolę sprzedających. W momencie dokonywania płatności przesyłali link do fałszywej bramki. Wpisane tam dane trafiały w ręce złodziei.

Czujność i ostrożność to podstawa

Marcin Ganclerz, ekspert w Departamencie Cyberbezpieczeństwa PKO Banku Polskiego, zwraca także uwagę na rosnącą popularność prób wyłudzenia pieniędzy za pomocą social mediów i komunikatorów takich jak Messenger. Oszuści podszywaj się pod członka rodziny lub znajomego, używając jego konta np. na Facebooku (wcześniej zhakowanego) i proszą o wsparcie finansowe.

Jeśli ktoś zdobędzie dostęp do naszej skrzynki mailowej, może przejąć wszystkie „miejsca”, gdzie logujemy się, korzystając z tego adresu mailowego. Dlatego najlepiej mieć silne hasło i nie używać tego samego w różnych miejscach. Nie wolno też podawać swoich danych do logowania postronnym osobom – zaznacza Marcin Ganclerz. – A jeśli dostaniemy prośbę o wsparcie finansowe, np. poprzez podanie kodu BLIK osobie, która jest na zakupach i akurat zabrakło jej pieniędzy, wystarczy zadzwonić do członka rodziny czy znajomego z pytaniem, czy na pewno potrzebuje pożyczki.

Wciąż padamy ofiarami przestępców

Pomimo edukacji wciąż popełniamy te same błędy. Oszuści są profesjonalni, wiedzą, jak nas zaskoczyć i stworzyć atmosferę, w której przekażemy im odpowiednie dane:

– Dzwonię z banku, zablokowaliśmy podejrzaną transakcje na koncie, proszę zainstalować specjalne zabezpieczenie.

– Dzwonię z PKO BP i proszę o datę urodzenia?

– Dzwonię z banku, ktoś chciał wziąć kredyt na to konto. Poproszę dane do logowania, abyśmy mogli zainterweniować w tej sprawie.

Skala oszustw wciąż zdumiewa. Podajemy swoje loginy, hasła i numery PIN, instalujemy oprogramowanie szpiegujące i podajemy kody BLIK, a także autoryzujemy transakcje podczas rozmowy.

– Moja żona prawie nabrała się na OLX i podała numer karty oszustom, żeby jej zrobili przelew na tę kartę. Mimo że była świadomi takich metod. Również na OLX… mój znajomy zrobił promocyjny zakup w sklepie, który nie istnieje, bo reklama w formie artykułu sponsorowanego na głównej stronie portalu internetowego wydała mu się wiarygodna – pisze jeden z internatów.

Do naszej wyobraźni mogą przemawiać dwa zdarzenia:

Do pani Haliny zadzwonił ktoś podający się za pracownika banku, który powiedział, że w celu weryfikacji musi m.in. podać mu kod BLIK z telefonu. Pani Halina wykonała wszystkie czynności, o jakie poprosił ją złodziej. Dzięki temu z jej konta zniknęły 2 tys. zł. Osoba dzwoniącą nie była pracownik banku. Bank nigdy nie prosi o podanie kodu BLIK.

Natomiast, pan Tomasz zainstalował aplikację, o której instalację poprosił podający się za pracownika działu cyberbezpieczeństwa banku. I tak pan Tomasz stracił 20 tys. zł.

Pracownik banku nigdy nie prosi o zainstalowanie jakiegokolwiek oprogramowania czy zabezpieczenia na naszym urządzeniu. W takiej sytuacji należy jak najszybciej się rozłączyć i nie kontynuować rozmowy z oszustem!